Depuis 2010, Facebook propose à ses utilisateurs un système de reconnaissance faciale qui permet de gagner du temps dans le « taguage » des personnes qui sont sur les photos. Sous couvert d’une nouvel...

Les attaques DDoS – Chaque attaque DDoS neutralisée est une invitation pour ses auteurs à intensifier leur assaut. C’est là la réalité du secteur de la protection DDoS et l’explication de bon no...

Avez-vous vu le film « Bienvenue à Gattaca« , un monde de science fiction ou les individus sont contrôlés à partir de leur gênes et ADN. Le portail GenPort est-il la prémisse du contrôle de nos vie pa...

Les événements liés à la sécurité – IBM X-Force présente ce jour son 2016 Cyber Security Intelligence Index. Ce rapport annuel revient sur l’année 2015 en s’appuyant sur les milliards de données...

Entre confiance et insouciance – Une enquête menée par l’APSSIS auprès d’un panel d’adolescents montre comment la génération Z, omni connectée par nature, envisage la notion de confidentialité, ...

Plus de 45% d’augmentation, selon IBM Security, de la présence du fichier Pagat.txt dans les machines de ses clients. Le programme, une porte cachée qui permet bien des malveillances. La force d...

Les DSI français admettent investir des millions à fonds perdus dans une cybersécurité qui se révèle inopérante sur la moitié des attaques. Une nouvelle étude indique que 96 % des DSI, en France, s’a...

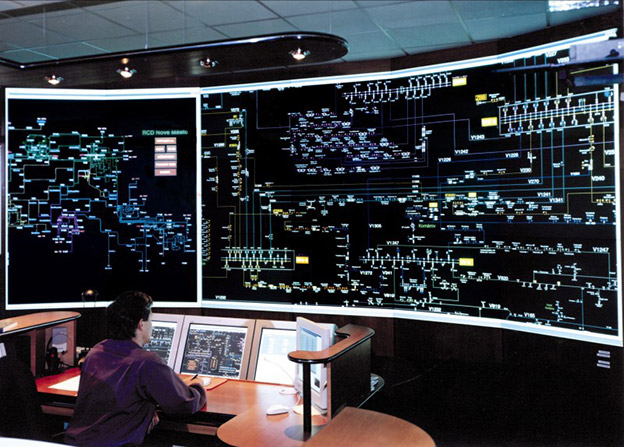

Systèmes SCADA – Alors que les cybercriminels ont toujours plus tendance à privilégier les attaques ciblées, directes ou par ricochet, il devient plus que jamais essentiel de dresser un état des...

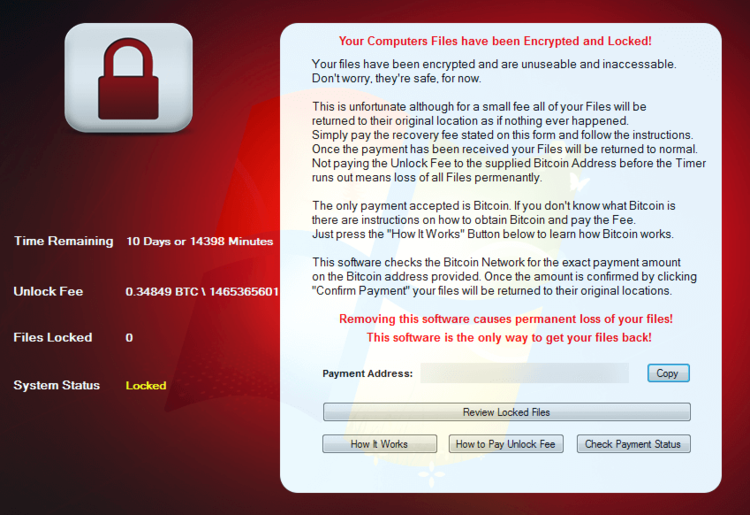

Le G DATA SecurityLabs a découvert un nouveau ransomware nommé Manamecrypt. Aussi connu sous le nom de CryptoHost, ce programme malveillant est un Trojan de chiffrement qui ne s’attaque pas uniquement...

La police fédérale américaine, le FBI, aurait en sa possession une faille agissant à partir du navigateur Firefox. Une faille 0Day visant firefox permettrait de piéger les utilisateurs de TOR ? En fév...