Depuis plus de trois semaines, des pirates informatiques louchent sur des données militaires appartenant à des sociétés américaines et Françaises. D’après la société WebSense, dans la liste des ...

Données personnelles de 800 000 clients d’Orange dérobées, piratage de Skype par l’armée électronique syrienne, 4,6 millions de comptes Snapchat hackés,… Selon une étude menée en avril 201...

Fiscalité des géants du web, non-respect de la loi informatique et libertés, vols de données, loi jugée liberticide en Turquie, privatisation, nationalisation ou fragmentation d’Internet : les questio...

La solution de sécurité français baptisée DAVFI change de nom. C’est ce que nous apprend le communiqué de presse de Nov’IT, reçu à la rédaction. Le projet DAVFI, le démonstrateur d’A...

Un internaute, propriétaire du compte Twitter N piraté via un social engineering bien préparé. Nous vous en parlons très souvent, le social engineering est la base du piratage informatique. Connaitre ...

Comme le montre l’émission de zatazweb.tv du mois de janvier [S3E5], espionner un smartphone est simple comme bonjour. Prendre des photos, filmer, écouter, lire les sms à l’insu de son pro...

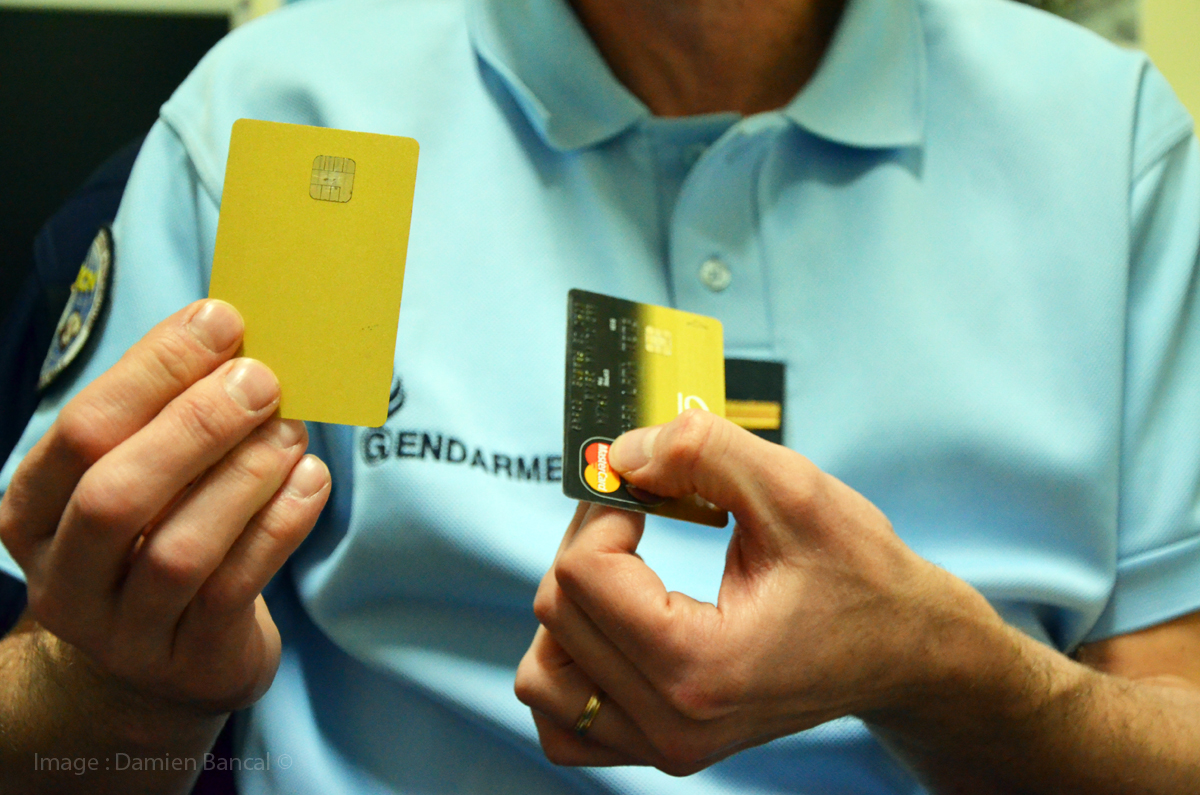

Plusieurs entreprises françaises ponctionnées de centaines de milliers d’euros via des pirates informatiques adeptes du social engineering. Le social engineering est vieux comme le monde. L&rsqu...

Voici la première partie des réponses concernant les épreuves du challenge Forensic proposé par les étudiants de la licence CDAISI lors du Forum International de la Cybersécurité 2014. Les 21 et 22 ja...

Première journée chargée pour le Forum International de la Cybersécurité qui se déroule, jusqu’au 22 janvier, au Zénith Arena de Lille. Conférences, ateliers et challenge Forensic au menu de deu...