Retour sur le ransomware Wannacry. Un pirate Russe a avoué être derrière cette attaque, lui et son groupe Lurk. Les chantages informatiques pullulent sur la toile. Mission clairement énoncée par les p...

Votre société a été touchée par un ransomware ? En mai 2018, des actions judiciaires lancées par vos clients pourraient rajouter une couche d’ennuis à votre entreprise. RGPD et actions judiciair...

Toute organisation est aujourd’hui exposée aux risques de cyberattaques. Le guide AFNOR tout juste publié les aidera à s’y préparer, mais aussi à trouver des solutions opérationnelles en cas d’attaque...

Le RGPD, c’est demain ! La Commission européenne avait parfaitement raison de déclarer dans son évaluation sur le Règlement Général de Protection des Données de l’Union européenne qu’il s&...

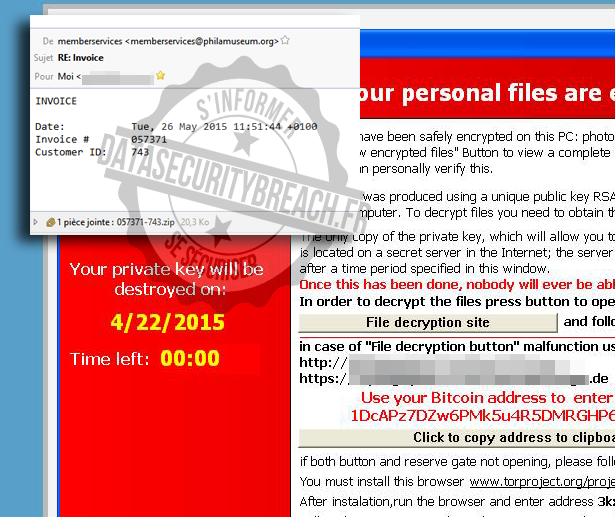

Les paiements intraçables en réponse aux demandes de rançon ont toutes les chances de séduire les pirates motivés par l’appât du gain alors que la valeur des crypto-monnaies continue d’augmenter. La s...

Les données sont devenues l’actif le plus précieux des entreprises. Mais est-il le mieux gardé ? L’exposition des entreprises aux cybermenaces ne cesse de croître avec la mobilité des collaborateurs, ...

Suite aux violations de données à grande échelle, des pics massifs d’attaques ont été observés avant qu’elles ne soient révélées publiquement. Le rapport Cybercrime ThreatMetrix parle d’un recor...

Découverte d’une vulnérabilité baptisée HomeHack dans les appareils intelligents LG SmartThinQ. Des objets connectés pour la maison qui peuvent être contrôlé, à distance, par des personnes non a...

La garde des Sceaux, ministre de la justice, Nicole Belloubet a présenté aujourd’hui le projet de loi relatif à la protection des données personnelles qui adapte au droit de l’Union européenne la loi ...

Découverte de deux nouvelles menaces, l’une agissant sous macOS et l’autre sous Android. Le malware sous macOS a fait 1 000 victimes. Quant à la menace sous Android, plus de 5 500 téléchargements ont ...