Surfer anonyme et sécurisé sur votre téléphone portable et autre tablette est devenu un acte obligation. Pour cela, l’utilisation d’un VPN est devenue indispensable. Pas toujours simple à ...

Plus l’utilisation d’Internet est intensive, plus le DNS devient important. S’agissant d’un service si important, il est étrange que le DNS soit pratiquement invisible. Nous co...

Savoir-faire Linux annonce le lancement de la version Beta de Ring, un système de communication distribué et sécurisé Open Source. Depuis quelques mois, Ring, un logiciel libre sous licence GPLv3, dév...

Le partage de fichiers devient le service le plus ciblé par le phishing. Près d’une URL malveillante sur cinq utilise un service de partage de fichiers. Le phishing via les services de partage d...

Patch Tuesday Mars 2016 – Microsoft publie 13 bulletins, dont 5 sont considérés comme critiques. Même ambition de correction pour Adobe. Ce mois-ci, la première place de notre classement du Patc...

Les utilisateurs Mac ne sont plus aussi sereins en ce qui concerne la sécurité de leurs données : la première attaque de ransomwares ciblant des terminaux Apple vient d’être répertoriée, confirmant la...

Le chiffrement SSL/TLS est largement utilisé pour garantir la confidentialité des communications vers les serveurs internes et externes. Malheureusement, cette confidentialité s’applique également aux...

Le secteur du jeu en ligne, qui représente un marché estimé à plus de 100 milliards de dollars, n’est pas seulement juteux pour les développeurs et les fabricants. Il l’est aussi pour les cybercrimine...

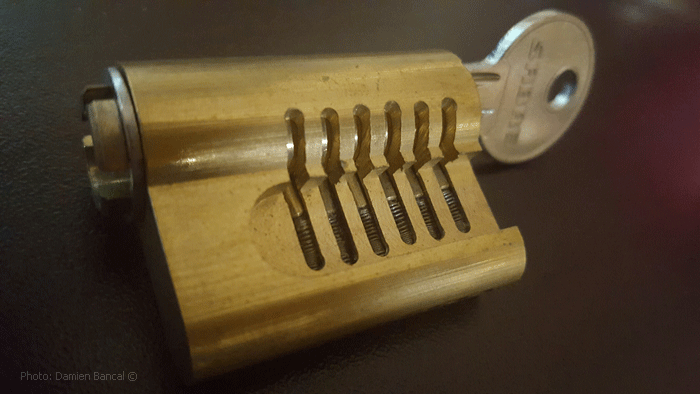

Systèmes informatiques – Selon une étude conduite récemment par le Club des experts de la sécurité de l’information et du numérique (Cesin), 81 % des entreprises et administrations françai...

Les menaces qui pèsent sur les réseaux des entreprises s’aggravent de jour en jour : le risque d’infection par des logiciels malveillants augmente de 17 %, tandis que le nombre de familles de lo...