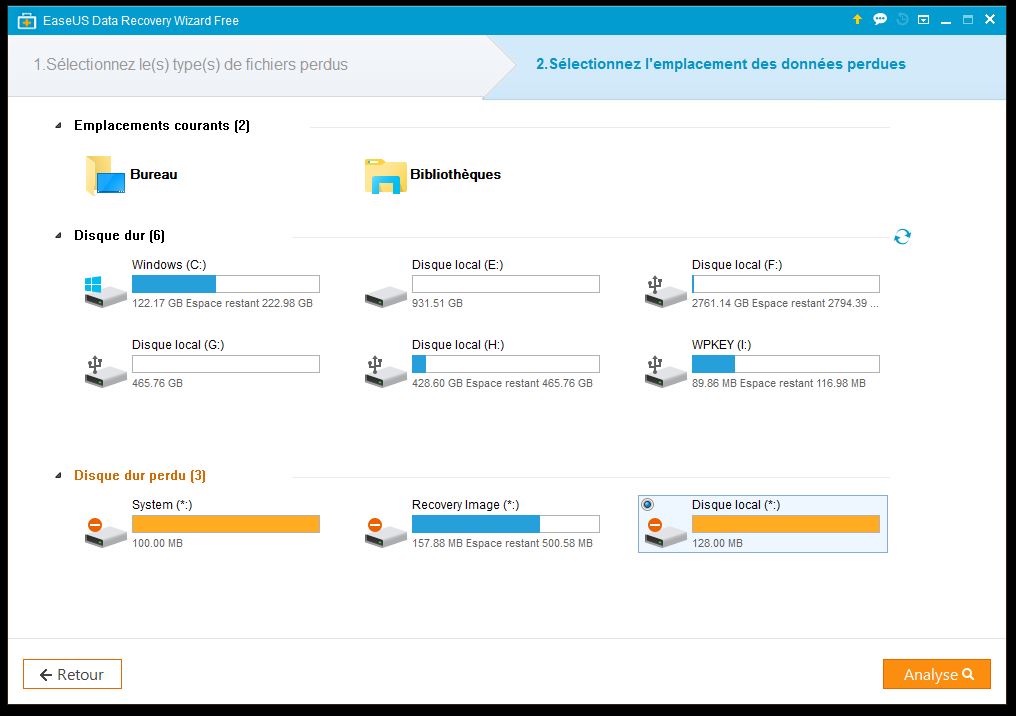

Vous avez effacé par erreur un fichier, une vidéo ? L’outil de récupération de données Data Recovery Wizard d’EaseUs va vous permettre de récupérer vos données perdues. Vous avez égaré vid...

L’Unité 42 publie sa dernière étude en date consacrée à la cybercriminalité nigériane. Une analyse appliquées à une série de 8 400 échantillons de malwares. L’Unité 42 publie ce jour sa dernière étude...

Aux États-Unis, le FBI a récemment publié un rapport affirmant que les victimes de ransomware auraient réglé plus de 209 millions de dollars sur le seul 1er trimestre 2016, contre 24 millions de dolla...

Les fabricants d’appareils numériques intègrent de plus en plus de de systèmes de contrôle biométrique, que ce soit des capteurs d’empreintes digitales ou même un scanner d’iris. L’usage de la biométr...

Selon une nouvelle étude, le Cloud et les vulnérabilités systèmes sont les deux plus grandes préoccupations des décisionnaires IT. Un veille décisionnelle sur les menaces, une prise en charge plus rap...

Le pirate informatique du réseau Linkedin, en 2012, aurait été arrêté à Prague. Il serait aussi à l’origine des attaques informatiques à l’encontre de la Convention Nationale Démocrate. Ti...

Le langage GO de Google voit débarquer son premier code malveillant. Un ransomware qui chiffre votre disque dur et vérifie votre solde en bitcoins. Les ransomwares, il y en a pour tous les goûts, tout...

Le nouveau GDPR (Règlement général sur la protection des données) est un règlement de l’Union européenne qui vise à renforcer la protection des données dans tous les Etats membres de l’UE,...

L’avenir de la cybersécurité dans le secteur ferroviaire sera examiné au prochain Rail Cyber Security Summit (Sommet sur la cybersécurité dans l’industrie ferroviaire) qui se tiendra à Lon...

Les auteurs d’attaques ciblées emploient un éventail de plus en plus vaste de techniques de leurre afin de brouiller les pistes, en implantant dans leur code de « faux drapeaux » (horodatage, chaînes ...