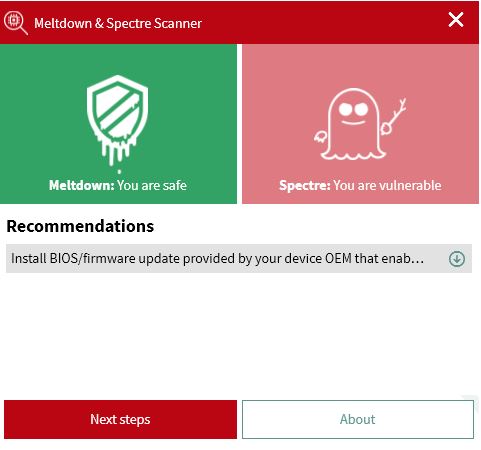

L’éditeur de solutions de sécurité propose un scanner gratuit qui détecte les failles de sécurité Meltdown et Spectre dans le système. Quand une faille est trouvée, des astuces de défense c...

G DATA, l’éditeur de logiciels allemand spécialisé dans les solutions antivirus, devient partenaire technique de Ducati Corse pour le championnat du monde de MotoGP. En tant que partenaire, G DAT...

L’éditeur de solution de sécurité informatique GDATA propose gratuitement SECURE CHAT, une application qui chiffres de bout en bout les communications SMS. Voilà un outil qui mérite le dét...

Renforcer la sécurité et améliorer la surveillance des installations est une problématique constante pour la SNCF et réseau ferré de France (RFF), sociétés en charges des voies ferrées franç...

L’augmentation du nombre de terminaux connectés, des réfrigérateurs aux thermostats, en passant par les appareils médicaux, soulève un problème de données plutôt singulier. La question e...

Trust in German Sicherheit – Une nouvelle génération de solutions pour encore plus de sécurité Avec ses nouvelles versions grand public, G Data augmente encore le niveau de protection de ses s...

L’utilisation de faux logiciels antivirus pour infecter les ordinateurs, ou faire payer de fausses prestations aux internautes, est une pratique couramment employée par les cybercriminels. Les astu...

Le Big data, c’est aussi une question de sécurité ! Christophe Auberger, Responsable Technique chez Fortinet pour DataSecurityBreach.fr Sécuriser le Big Data dans les Entreprises Nécessite la Mi...

Dans l’univers en rapide évolution des données massives, le rôle de data analyst devient crucial pour les organisations de toutes tailles. Un data analyst, ou analyste de données, est un pro...