Exploitation active de la vulnérabilité CVE-2024-43093, découverte dans le framework Android. Cette vulnérabilité permet aux attaquants d'accéder de manière non autorisée à des répertoires s...

Le ministère des télécommunications Russe fait interdire l'utilisation de la messagerie Signal sur le territoire Russe. Roblox et Instagram en Turquie....

L'ONU pointe du doigt un « système bancaire parallèle » pour les criminels avec l'utilisation du stablecoin USDT Tether....

Des chercheurs identifient deux campagnes actives ciblant les utilisateurs d’Android. L’acteur opérant ces outils d’espionnage pour Telegram et Signal sont attribués au groupe APT GREF, al...

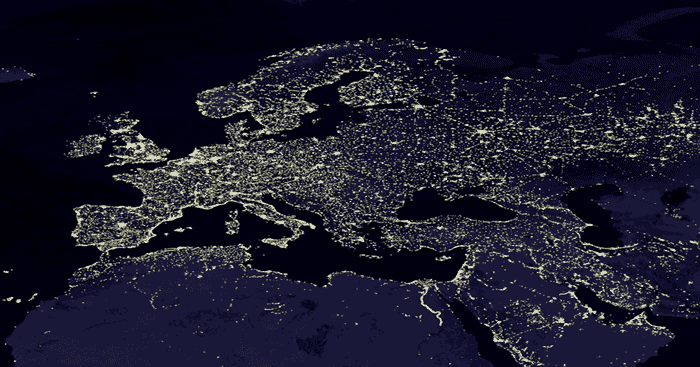

Accord entre les USA et l'Union européenne. Les Etats-Unis et l'Union européenne bientôt au diapason concernant le transfert des données personnelles ? ...

La digitalisation a pris le pouvoir et seules les entreprises promptes à s’adapter aux nouvelles contraintes pourront résister. Désormais, chaque entrepreneur moderne devra ajouter dans sa mallet...

Le partenariat entre WALLIX, éditeur de solutions logicielles de cyber-sécurité et de gouvernance des accès aux systèmes d’informations, et Télécom ParisTech école d’ingénieurs de l’IMT...

Sur le dark web, le trafic illicite des « Code Signing Certificates » se révèle plus lucratif que le trafic de passeports et d’armes. Une étude révèle le commerce florissant des certifi...

Kaspersky Lab confirme son engagement en faveur d’une collaboration globale dans la lutte contre le cyber crime en signant un accord de partage d’informations avec INTERPOL. Ce cadre légal va per...

En février 2017, l’Unit42, unité de recherches de Palo Alto Networks a observé une évolution du malware “Infy” que nous avons appelée « Foudre ». Les acteurs concernés semblent avoir...