Selon Venafi, Yahoo n’a pas pris les mesures pour se protéger et utilise des pratiques de chiffrement très faibles. Chiffrement : Les équipes du laboratoire de recherche Vénafi – « Venafi ...

Compromission – De nombreuses personnes vivent à proximité de la ville de Tampa, en Floride, pour diverses raisons, l’une d’entre elles étant de pouvoir transiter régulièrement par l...

Base de données vulnérables et manipulation possible pour 3 logiciels destinés aux dentistes. Outils professionnels vulnérables ! Le CERT de l’Université américaine Carnegie Mellon vient d&rsquo...

La police néerlandaise a saisi deux serveurs appartenant à la société suisse Perfect Privacy dans le cadre d’une enquête. Les logs VPN concernés. Récemment, la France et l’Allemagne ont dé...

Mardi 23 août, le ministre de l’Intérieur Bernard Cazeneuve a rencontré son homologue allemand pour soutenir une initiative européenne de lutte contre le terrorisme visant à limiter le chiffrement. En...

Microsoft se fait envoyer, de votre ordinateur, des informations chiffrées. Toutes les 5 minutes des « trucs » passent par le port 80 de votre machine. Âllo, le port 80 ? Voilà qui est « amusant ». Mi...

Des chercheurs découvrent comment pirater des systèmes biométriques grâce à Facebook. Les photographies sauvegardées dans les pages de Facebook peuvent permettre de vous espionner. De nombreuses entre...

La chaîne de magasins de vêtements Eddie Bauer vient de confirmer l’infiltration de plus de 350 de ses magasins d’Amérique du Nord. Les amateurs de vêtements connaissent la marque Eddie Ba...

Deux chercheurs en sécurité informatique découvrent une méthode pour abuser les sites Internet en mode sécurisé (https). Deux informaticiens Belges viennent d’alerter Google, Microsoft et les pa...

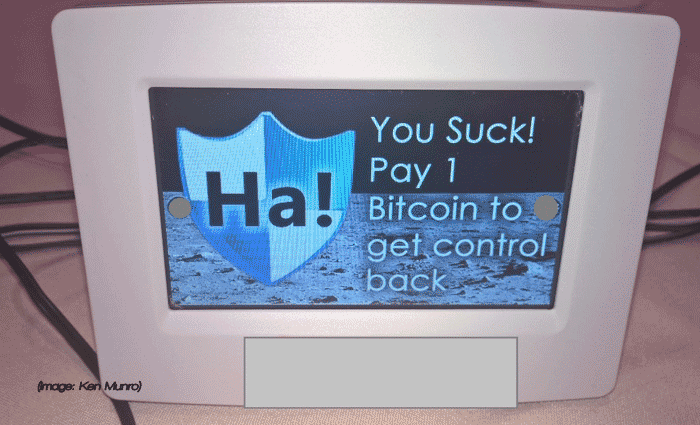

Deux chercheurs démontrent que les prochaines prises d’otage numérique pourraient toucher nos objets connectés. Objets connectés dangereux ? Je vous racontais, l’année dernière, comment de...