Des chercheurs ont découvert un nouveau malware baptisé Joao, qui se répand par le biais de jeux informatiques diffusés sur des sites non officiels. Joao est un malware modulaire, capable de télécharg...

Le logiciel malveillant Fireball a infiltré plus de 250 millions d’ordinateurs. Onze personnes soupçonnées d’être derrière cet outil pirate arrêtées. La police Chinoise vient d’arrêt...

Devil’s Ivy, un bug récemment découvert affecte des dizaines de millions de périphériques connectés de part le monde. La problématique du piratage informatique, de la mise à jour des objets conn...

La Research Team de Check Point vient d’identifier un tout nouveau malware – CopyCat – qui a infecté 14 millions de terminaux Android, dont 8 millions ont subi un « rootage », ce qui...

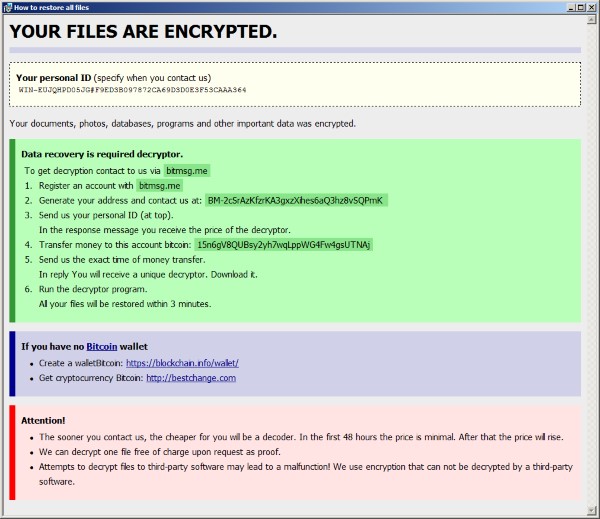

La cyberattaque dite « Petya » pourrait être attribuée au groupe TeleBots. Il existe des similitudes entre les nombreuses campagnes menées contre l’Ukraine, l’amélioration des outils utilisés pa...

Selon une enquête réalisée par ServiceNow, 90 % des responsables de la sécurité des systèmes d’information français déclarent que les failles de données dont ils ont connaissance ne sont pas tra...

Le géant américain de l’Internet Google annonce renforcer sa lutte contre le terrorisme… un diffusant des vidéos contre la radicalisation. Google vient d’annoncer dans le Financial T...

Verrouillage intelligent : Gemalto, société spécialisée dans la sécurité numérique, fournit une connectivité sécurisée et fiable à la nouvelle plate-forme de verrouillage intelligent de Dessmann. La n...

Microsoft vient de publier les patches pour résoudre 94 vulnérabilités, dont 27 corrigent des problèmes d’exécution de code à distance (RCE) donnant à l’attaquant le contrôle à distance de...

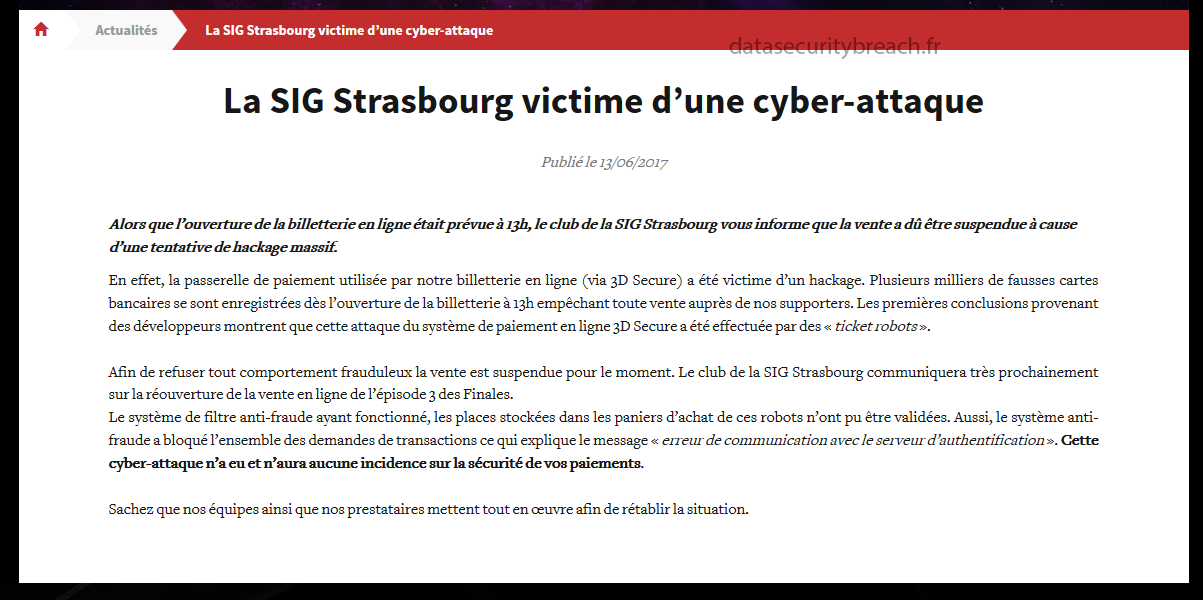

Un pirate informatique s’est attaqué à la billetterie web du club de basket SIG de Strasbourg. Bilan, plus possible d’acquérir sa place pour la finale Pro A. Quelles étaient les motivations du p...