76% des professionnels de sécurité interrogés par Rapid7 déclarent ne pas arriver à gérer plus de 25 alertes par jour alors que 29% d’entre eux reçoivent quotidiennement plus de 75 alertes de sécurité...

55.8 % de tous les fichiers malveillants visant les internautes français contenaient une forme de ransomware. Après avoir analysé des e-mails infectés visant des utilisateurs lors des douze derniers m...

Alors que le nombre de clients et d’objets connectés ne cesse de croître, les opérateurs de télécommunications et fournisseurs d’accès Internet (ISP) doivent plus que jamais assurer le service au clie...

Ce n’est plus une surprise aujourd’hui que le recours au cloud représente une transformation importante et stratégique pour les entreprises et va parfois de pair avec certaines inquiétudes...

Des applications malveillantes découvertes en décembre dans la boutique de Google. Des programmes espions pour appareils sous Android. La boutique Google Play permet de télécharger musiques, films et ...

Disque dur, clé USB, carte SD, vieux téléphones. La conscience liée à l’environnement nous fait dire que ces matériels doivent être recyclés. Il est cependant préférable de les détruire vous-mêm...

Les auteurs russophones de cette menace ont ciblé des personnalités politiques européennes majeures et des agences gouvernementales pendant près d’une décennie. Une enquête technique de Bitdefen...

Quoi de plus anodin qu’une signature dans un courrier électronique. Prenez garde, elle peut révéler beaucoup d’informations au premier pirate qui passe. DataSecurityBreach vous propose un ...

Sur 140 entreprises privées et publiques japonaises interrogées, 75 organisations ne savaient pas que les données de leurs utilisateurs avaient été volées. Le piratage informatique n’arrive pas ...

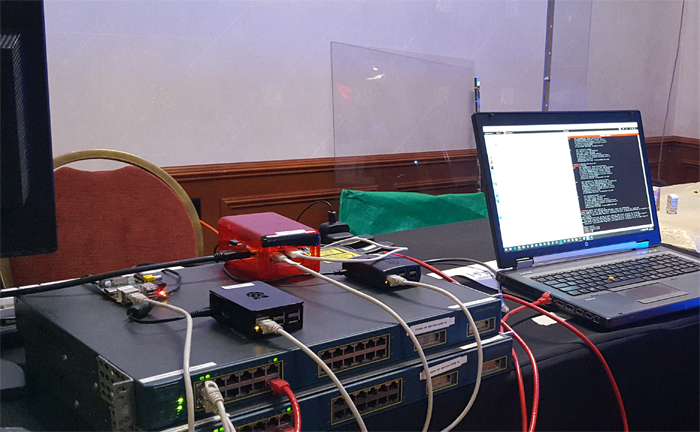

La société Proofpoint, spécialiste dans la cybersécurité nouvelle génération, a annoncé ce mercredi 06 janvier 2015 le lancement de la première solution qui identifie automatiquement les menaces de sé...