La société Américaine UBER écope de plusieurs amendes après la fuite de données personnelles dont avaient été victimes plusieurs millions d’utilisateurs. UBER, la société de taxi urbain vient d&...

L’éditeur allemand G DATA, annonce l’intégration de DeepRay dans ses solutions de sécurité. Avec la nouvelle technologie de détection DeepRay basée sur l’apprentissage machine et l’intelligence artifi...

Un directeur informatique sur trois préfère payer un ransomware en raison du coup de réinstallation. Une étude commandée par Sophos a révélé qu’un tiers (33%) des directeurs informatiques frança...

Qu’il s’agisse d’utilisateurs malveillants, négligents ou exploités, il est communément admis que le plus grand risque pour toute entreprise provient de la menace interne. Rappelez-v...

Un chercheur en sécurité révèle que la société Voxox a exposé des dizaines de millions de SMS en le stockant sur un serveur cloud non protégé. Voxox est une société de communication VoIP. Une sorte de...

Le gouvernement néerlandais vient de rendre public un rapport commandité à la Privacy Company et ayant pour mission de montrer du doigt la collecte de données appartenant aux utilisateurs de Word, Exc...

Il y a quatre ans de cela, les criminels envoyaient des mails à des millions d’adresses, diffusant des variantes de logiciels rançonneurs, via des liens infectés ou des documents Word, sans logi...

L’Unité42, unité de recherches de Palo Alto Networks, dévoile aujourd’hui une nouvelle étude sur le groupe Sofacy et le nouveau malware utilisé par le groupe pour mener des attaques de cyb...

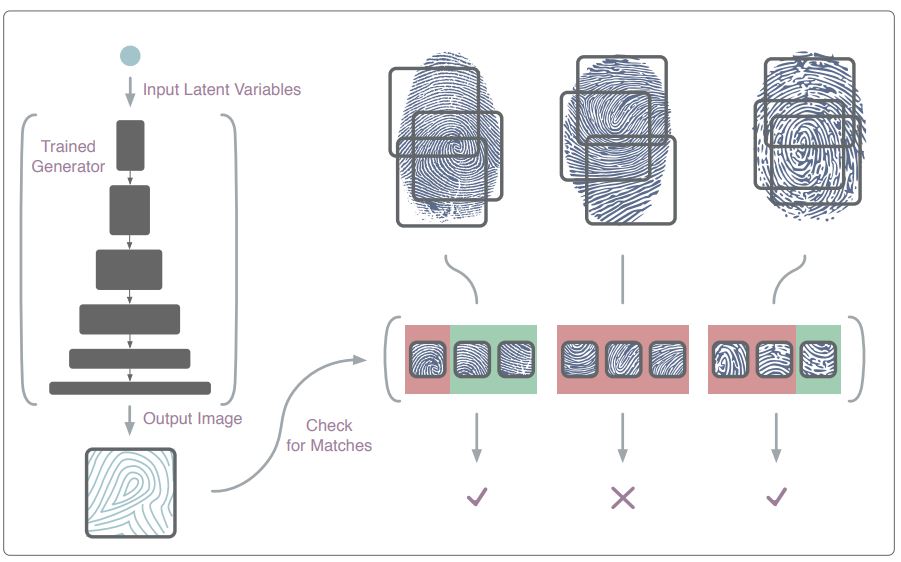

DeepMasterPrints : Des chercheurs de la New York University et de l’Université du Michigan ont trouvé le moyen de piéger des systèmes biométriques à partir de 6 000 empreintes digitales existant...

Avec le déclin du périmètre réseau traditionnel, il est désormais essentiel d’adopter une stratégie de sécurité axée sur les données afin de protéger les informations de l’entreprise contr...