L’Unité42, unité de recherches de Palo Alto Networks, dévoile aujourd’hui une nouvelle étude sur le groupe Sofacy et le nouveau malware utilisé par le groupe pour mener des attaques de cyber-espionnage contre différentes agences gouvernementales partout dans le monde.

Sofacy continue ses attaques mondiales et sort un nouveau cheval de Troie « Cannon ». Découverte d’un nouveau malware « Canon », un cheval de Troie pour donner un accès distant (RAT pour Remote Access Trojan) : ce nouveau malware a été utilisé par Sofacy pour mener des attaques de cyber-espionnage. Ce groupe continue aussi à utiliser Zebrocy (un RAT déjà connu) dans leurs attaques. Utilisation de diverses techniques pour éviter d’être détecté et analysé : 1) au lieu d’inclure le code malicieux en pièce jointe, Sofacy le télécharge à distance à l’ouverture du document, 2) le groupe utilise des courriels pour envoyer et recevoir des instructions et 3) le groupe utilise également des macros spécifiques pour détourner les tentatives d’analyse du code malicieux. Ingénierie sociale : Sofacy a utilisé le récent crash aérien affectant Lion Air comme leurre dans l’une de leurs attaques — ce qui est un exemple de leur volonté permanente d’utiliser l’ingénierie sociale pour déployer leur malware.

Sofacy, l’ogre à données piratées

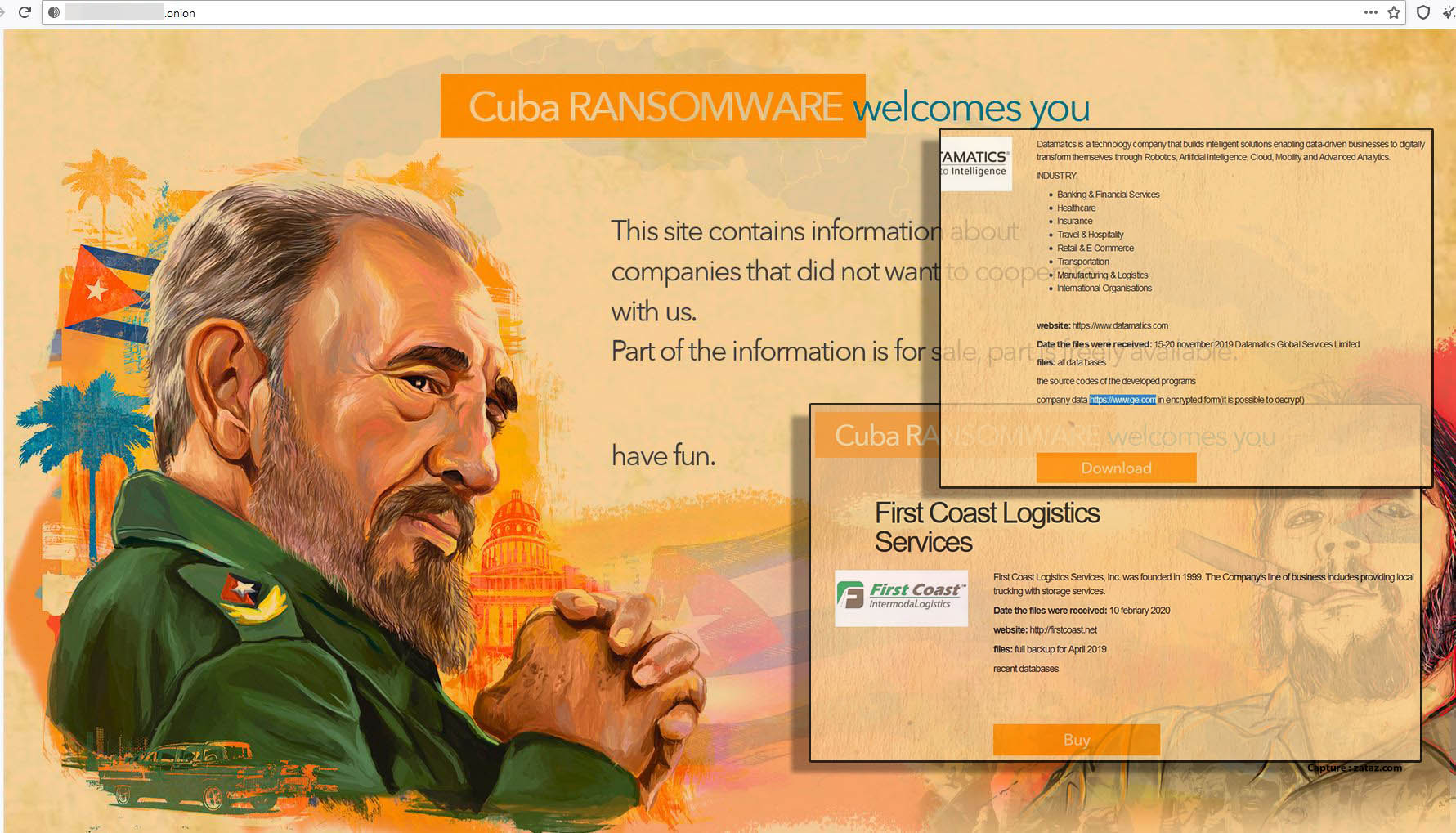

Depuis la fin du mois d’octobre 2018, Unit 42 a intercepté une série de documents vérolés en utilisant une technique qui fait appel à des modèles de mise en page distants contenant des macros dangereuses. Ce genre de document infecté n’est pas rare.

Les systèmes d’analyses automatisés ont plus de mal à les identifier comme dangereux en raison de leur nature modulaire. La particularité de cette technique est la suivante : si le serveur C2 (ou C&C pour Command and Control, le serveur utilisé par les cybercriminels pour finaliser l’infection et contrôler les machines infectées) n’est pas disponible au moment de l’exécution, le code malicieux ne peut être récupéré, et les documents délivrés sont alors sans danger.

Documents infectés

Ensuite, ces documents infectés ciblaient différentes agences gouvernementales à travers le monde, y compris en Amérique du Nord, en Europe, ou dans un des États de l’ancienne URSS. Heureusement, les serveurs C2 de plusieurs de ces documents étaient encore opérationnels, ce qui a permis de retrouver les macros dangereuses et les téléchargements qui y sont liés. L’analyse a révélé que le premier téléchargement lié était le cheval de Troie bien connu Zbrocy. D’autres données collectées ont dévoilé un deuxième téléchargement que l’Unit42 a surnommé « Canon ». Enfin, canon n’avait jusqu’ici pas encore agi via le groupe Sofacy, il contient une nouvelle voie de communication avec les serveurs C2 en passant par la messagerie électronique.

crash list(Lion Air Boeing 737).docx

Pour conclure, l’activité concerne plus précisément deux documents infectés bien spécifiques qui partage des données communes comme une adresse IP commun pour le serveur C2, un nom d’auteur commun, et des tactiques communes. Des données complémentaires ont révélé une campagne d’attaque importante associée avec le cheval de Troie Canon sur lequel l’Unit42 reviendra dans un prochain billet de blog. Un des aspects les plus intéressants des documents les plus récents utilisés par l’adversaire pour son infiltration était le nom du fichier : crash list(Lion Air Boeing 737).docx. Ce n’est pas la première fois qu’un groupe ennemi utilise les événements récents comme un leurre. Il est intéressant de voir que ce groupe essaie de miser sur des événements catastrophiques pour lancer leurs attaques. (U42)