Avec plus de 2 millions de membres du monde entier et des échanges de domaines en plus de 20 langues, Sedo est la première plate-forme mondiale d´achat-vente de noms de domaine. Autant dire qu’e...

Selon l’étude « Financial Cyber Threats in 2013 » réalisée par Kaspersky Lab, les malwares ciblant le Bitcoin sont devenus « monnaie courante » en 2013. Le nombre d’attaques contre cette c...

Afin de répondre aux exigences croissantes que connaît l’environnement de la santé depuis plusieurs années, de grands acteurs de la protection sociale (MGEN, LMDE et MFP Services) ont regroupé la gest...

Les smartphones et tablettes deviennent de véritables nids à problémes. Après les fuites de données via les applications malveillantes, des systèmes de sécurité bancals, voici venir une faille dans un...

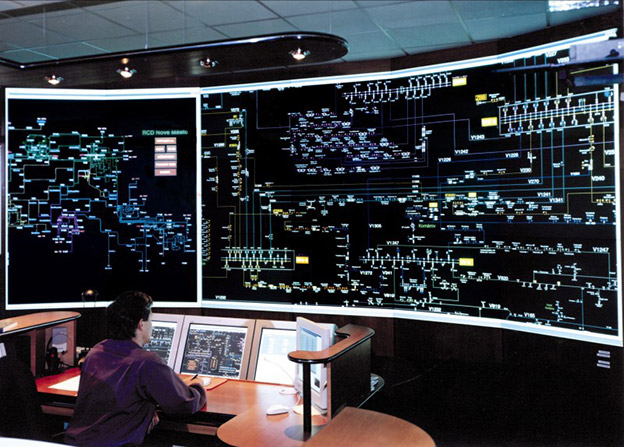

Le Centre Hospitalier de Mont-de-Marsan est le fruit de la fusion de 3 établissements (le Centre Hospitalier Général et l’hôpital Nouvielle en 1982 et le Centre Hospitalier des Landes en 2000). Il pro...

Le 19 Mars 2014, le FBI a informé la société LaCie qu’une équipe de cyber enqueteurs de l’agence avait trouvé des preuves qu’une personne non autorisée utilisait des logiciels malvei...

Trust in German Sicherheit – Une nouvelle génération de solutions pour encore plus de sécurité Avec ses nouvelles versions grand public, G Data augmente encore le niveau de protection de ses solution...

La vulnérabilité Heartbleed est l’une des plus importantes failles découverte sur Internet depuis 10 ans. Depuis mars 2012, une part considérable des serveurs sur Internet a été vulnérable à des attaq...

L’exposition à Windows XP a sensiblement diminué au cours des douze derniers mois. Cependant, si la baisse se poursuit au rythme actuel, il faudra encore un an avant que XP disparaisse de tous les pos...

Après la fuite de 16 millions de comptes électroniques voilà quelques mois, voici une nouvelle valve pirate qui s’est ouverte en Allemagne avec 18 millions de nouveaux accès à des comptes webmai...