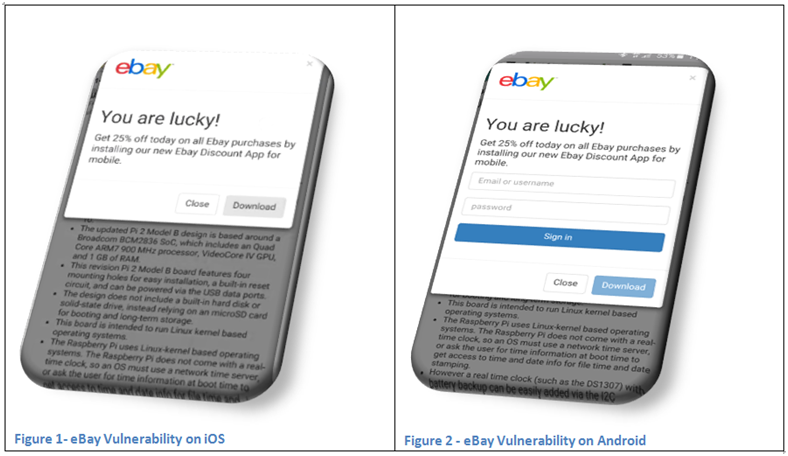

EBay alerté au sujet d’une vulnérabilité de sa plateforme de vente en ligne qui permet à des cybercriminels de diffuser des campagnes de phishing et des logiciels malveillants. eBay, le géant de...

Un problème de sécurité informatique visant certaines imprimante HP permet à un pirate de cacher dans la machine des logiciels malveillants. Chris Vickery, chercheur en sécurité informatique, a découv...

Plusieurs failles de sécurité visant le logiciel anti malwares Malwarebytes en cours de correction. Un pirate aurait pu s’inviter entre un client et l’éditeur pour modifier les information...

Cacher un site Internet via TOR est simple. Au lieu d’un 92829.com, vous vous retrouvez avec un 92829.onion. Impossible, normalement, de trouver la moindre information sur l’hébergement, l...

Le détaillant de produits de luxe Neiman Marcus Group a informé certains de ses clients du piratage informatique de leur compte. Les pirates ont utilisé la méthode du dictionnaire de mots de passe. Se...

Le moteur de recherche français et européen Qwant est actuellement en déploiement expérimental au sein de l’administration française. Dans le cadre des discussions parlementaires relatives au projet d...

Apple, Amazon et Microsoft sont trois géants de la technologie et de véritables références en matière de fourniture de services cloud. Mais ils ont aussi comme point commun d’avoir été la cible de hac...

Dans les entreprises, l’engouement pour les applications mobiles, couplé au phénomène BYOD (Bring Your Own Device), impose de sécuriser les systèmes et données en instaurant une gestion des certificat...

Les entreprises doivent faire face à une industrialisation des attaques orchestrées par des cybercriminels organisés et dont le but est de ne pas être détectés par les solutions de sécurité pour exfil...

Le rapport du ministère américain de la Sécurité intérieure intitulé « Sept stratégies pour défendre les systèmes de contrôle industriel » recommande les solutions matérielles de sécurité unidirection...