La directive européenne de protection des données personnelles est morte ! Vive le règlement général sur la protection des données (GDPR). Fuite, perte, piratage de données ? Entreprise, il va falloir...

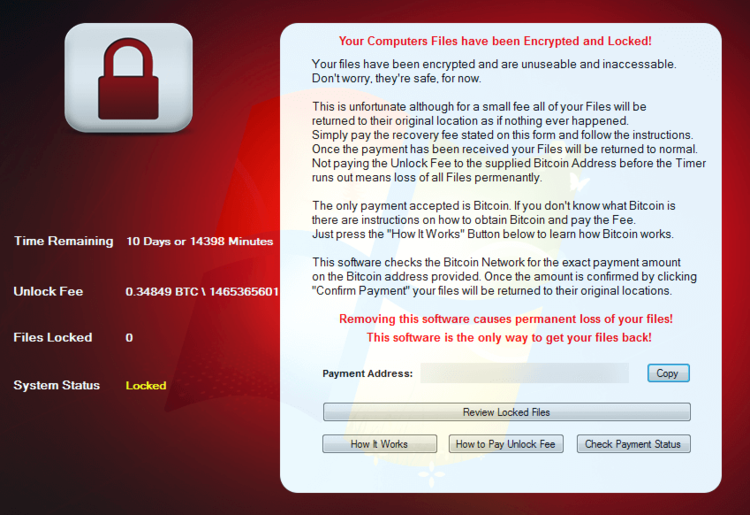

Le G DATA SecurityLabs a découvert un nouveau ransomware nommé Manamecrypt. Aussi connu sous le nom de CryptoHost, ce programme malveillant est un Trojan de chiffrement qui ne s’attaque pas uniquement...

Selon la société américaine de sécurité informatique Symantec, la France fait son retour dans le top 10 des pays à cybercriminalité la plus active, aux côtés de la Chine et des Etats-Unis. Quelles son...

La police fédérale américaine, le FBI, aurait en sa possession une faille agissant à partir du navigateur Firefox. Une faille 0Day visant firefox permettrait de piéger les utilisateurs de TOR ? En fév...

Académie de hacking – Décidément, le temps ou il fallait cacher son intérêt pour le hacking est bien révolu. Après la France, les USA, la Suisse, voici venir le Danemark. L’agence de rense...

Un internaute de 15 ans arrêté pour avoir lancé des attaques DDoS contre une école. Une manipulation qui va perturber durant 48 heures l’hébergeur. Le problème pour certains adolescents agissant...

Étonnante révélation concernant le fabriquant de cosmétique Skincenial Sciences. La CIA, via sa société de capital-risque In-Q-Tel, s’est rapprochée du vendeur de créme qui adoucit la peau…...

Biométrie – Pour préparer les Jeux Olympiques de 2020, attirer les touristes et contrer le cyber crime, le japon va tester, cet été 2016, le contrôle biométrique pour le paiement et la réservat...

Interdire le chiffrement indéchiffrable ! Pour aider les forces de l’ordre dans leurs taches, deux sénateurs proposent un nouveau projet de loi qui souhaite contrôler le chiffrage des données. C...

La filiale de Facebook, WhatsApp, permet de converser dorénavant en mode chiffré de bout en bout. Les messages et les conversations ne pourront plus être lus, ni écoutés. Chiffrement de bout en bout p...